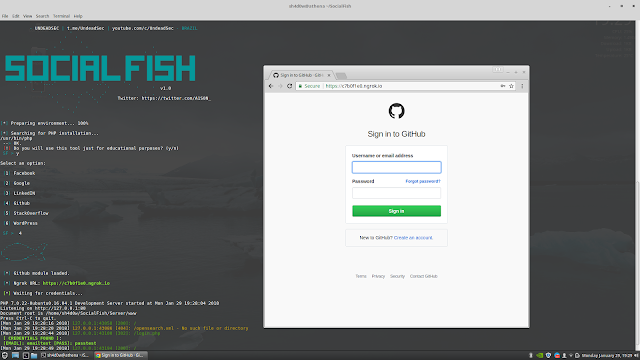

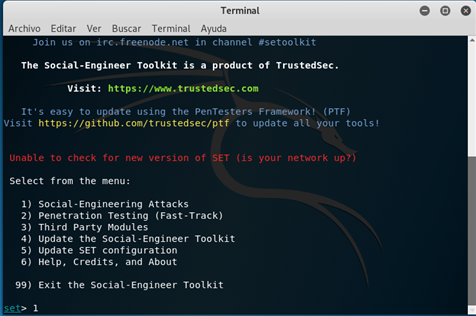

Recurso Hacking: Cómo crear una página de phishing y sacarla fuera de nuestra red con ngrok - CyberSecurity News

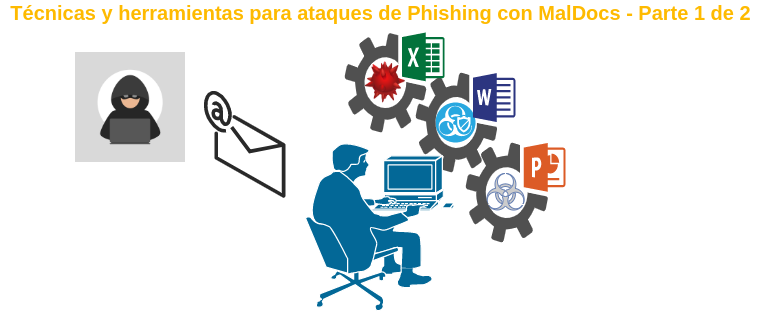

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Phishing: Los atacantes usan software de firma electrónica para enviar correos electrónicos con enlaces maliciosos | OneSpan

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

INGENIERÍA SOCIAL I: ¿Qué es el phishing y cómo enviar un email con malware adjunto? – Seguridad Informática