Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

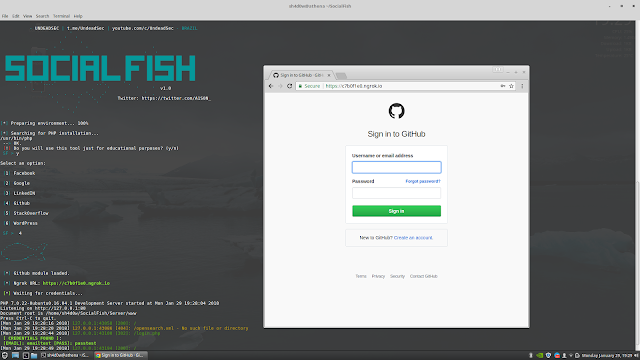

Un informático en el lado del mal: SocialFish2.0: Nueva herramienta para concienciar contra el Phishing

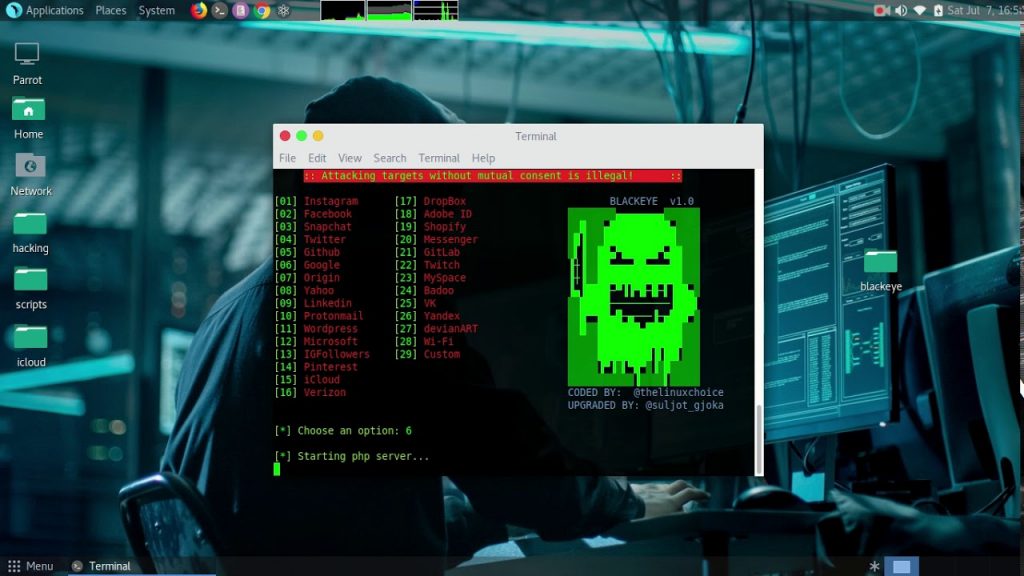

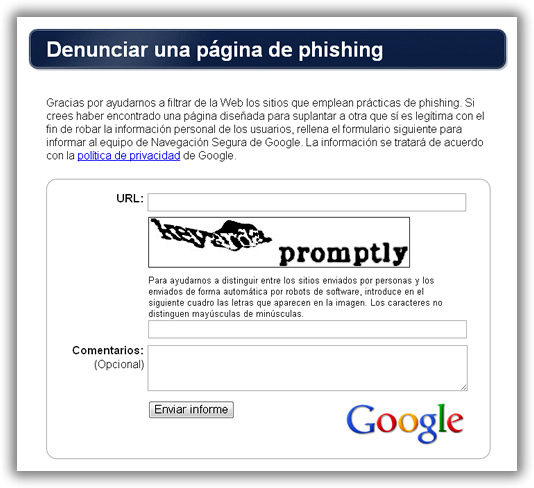

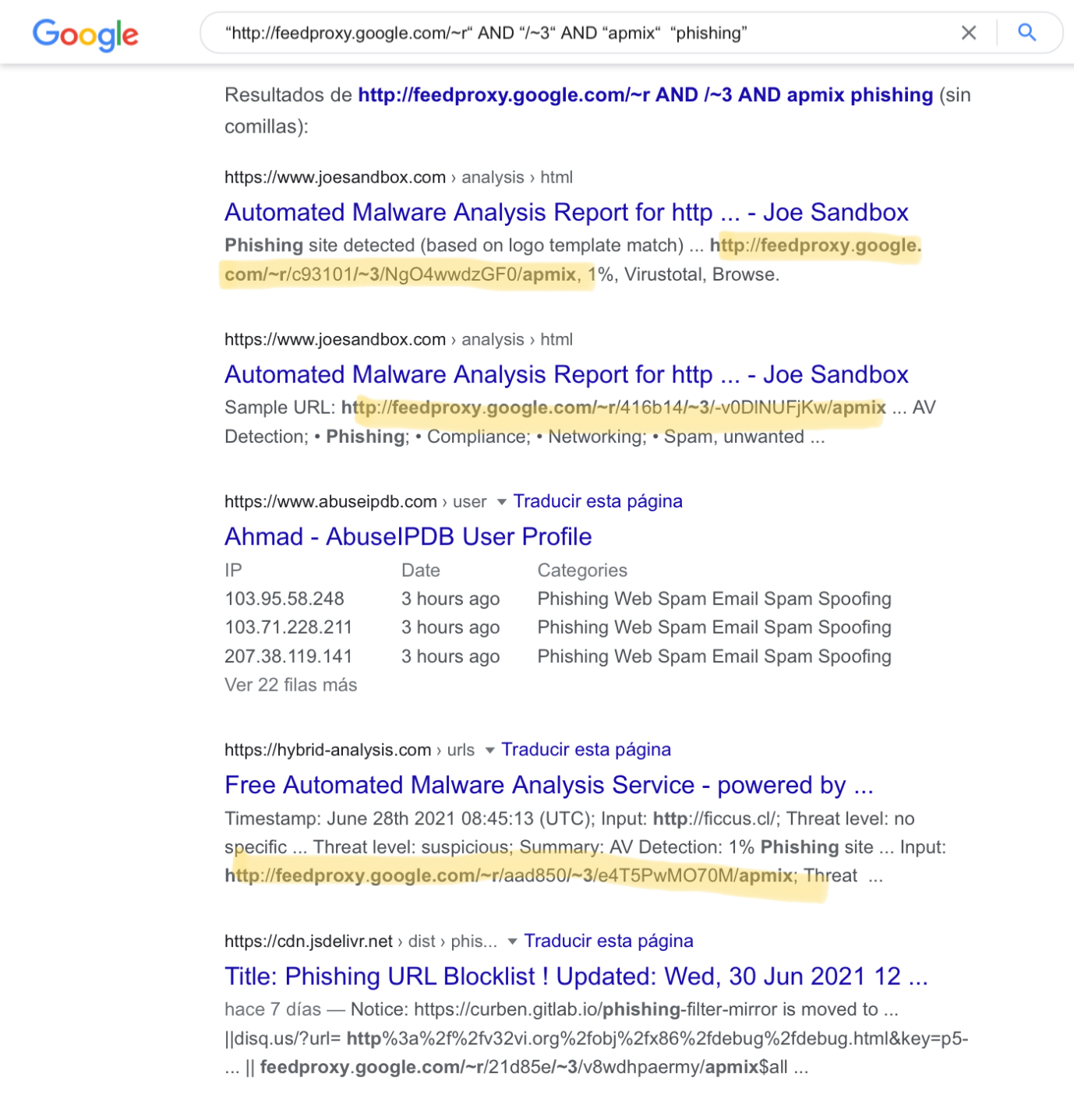

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Story Storm Store Phishing para pegatinas Phishies (3 unidades) : Herramientas y Mejoras del Hogar - Amazon.com